SWLing Post volta ao ar após reinfestação do malware Lumma Password — atualização de segurança, riscos e possibilidade de reconstrução completa do site

Administrador detalha limpeza, medidas adotadas, número de conteúdos afetados e alerta sobre falso desafio da Cloudflare

O SWLing Post foi reaberto esta semana após nova detecção do malware conhecido como “Lumma Password”, que voltou a se infiltrar no site mesmo depois das medidas tomadas após a primeira limpeza. Segundo o administrador, a equipe acredita que o ponto inicial de entrada foi uma conta de usuário comprometida por senha fraca. Após a descoberta inicial, todas as senhas foram forçadas a resetar e o site recebeu endurecimentos de segurança, mas parte do código malicioso aparentemente permaneceu oculta no banco de dados e conseguiu se restabelecer.

O que aconteceu

Depois de aproximadamente uma semana livre do malware, a reinfestação foi detectada. Por precaução, o administrador decidiu tirar o SWLing Post do ar novamente para realizar uma inspeção e limpeza completas das bases de dados e dos arquivos do site. O processo foi demorado porque o objetivo era só retornar o site quando houvesse confiança de que a ameaça havia sido eliminada e que a operação estaria estável.

Medidas tomadas e cenário atual

A equipe forçou redefinições de senha para todos os usuários e aplicou endurecimentos de segurança no site. Mesmo com esses esforços, o administrador alerta que esse tipo de malware é particularmente persistente e difícil de erradicar por completo. Como consequência, existe a possibilidade, caso o problema volte a ocorrer, de que seja necessário tirar o site do ar por um período prolongado para reconstruí-lo totalmente.

O SWLing Post não é pequeno: são quase 10.000 posts, cerca de 47.000 comentários e dezenas de milhares de arquivos de mídia (imagens, áudios, etc.). Uma reconstrução completa exigiria migrar todo esse conteúdo para uma instalação nova do WordPress, com banco de dados limpo e servidor novo — um trabalho que poderia deixar o site offline por uma semana ou mais.

Próximos passos e riscos de reconstrução completa

O administrador deixou claro que prefere evitar a reconstrução total, mas quer ser transparente sobre essa possibilidade. A reconstrução seria a opção mais segura para garantir que vestígios do malware não permaneçam, embora seja a solução mais trabalhosa e demorada. Enquanto isso, a prioridade é monitorar ativamente, revisar os bancos de dados e aplicar correções adicionais quando necessário.

Como usuários devem agir

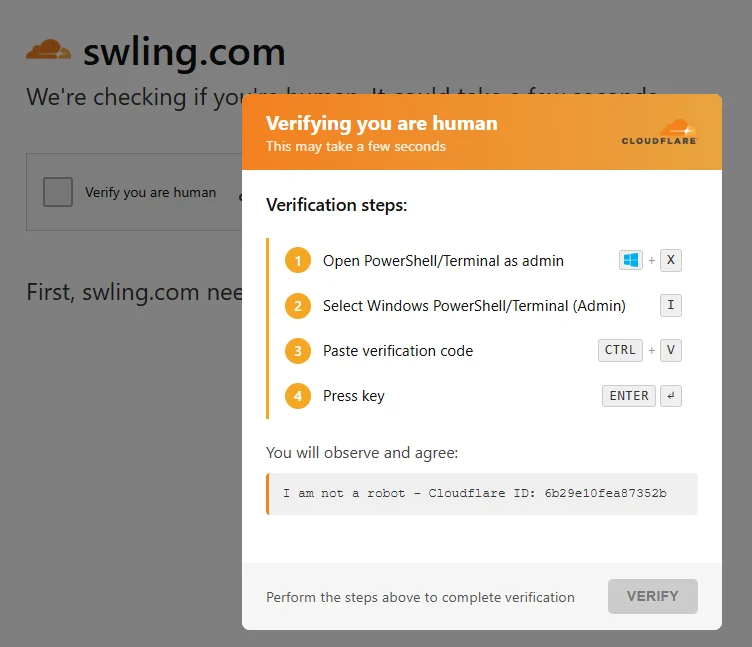

- Não siga instruções de janelas ou desafios falsos que peçam para abrir o terminal ou colar códigos: trata‑se de comportamento malicioso. Se encontrar uma janela que pareça um desafio da Cloudflare solicitando acesso ao shell do seu computador, feche imediatamente o navegador.

- A Cloudflare legítima pode pedir uma verificação de “você é humano”, mas nunca pedirá que você cole ou execute comandos no terminal do seu computador.

- Reporte qualquer ocorrência ao administrador através do e‑mail temporário indicado na publicação; relatos rápidos ajudam na resposta e na segurança de todos.

- Reforce suas próprias práticas: use senhas fortes e únicas e ative autenticação de dois fatores quando possível.

O administrador agradece a paciência e o apoio da comunidade enquanto trabalha para garantir a segurança do site. A mensagem final foi direta: se o malware reaparecer pode ser necessário iniciar uma reconstrução completa — mas a prioridade agora é manter o site estável e seguro. 73, Thomas.

Comentário de leitor destacado: “Obrigado, Thomas, pelas explicações detalhadas. Parabéns à equipe por recolocar o site no ar rapidamente — um recurso único e indispensável para entusiastas de rádio.”